Windows’taki Google Chrome kullanıcılarının, kimlik doğrulama verilerini yakın zamanda keşfedilen yeni tehditlere karşı korumak için web tarayıcısındaki otomatik indirmeleri devre dışı bırakmaları önerilir.

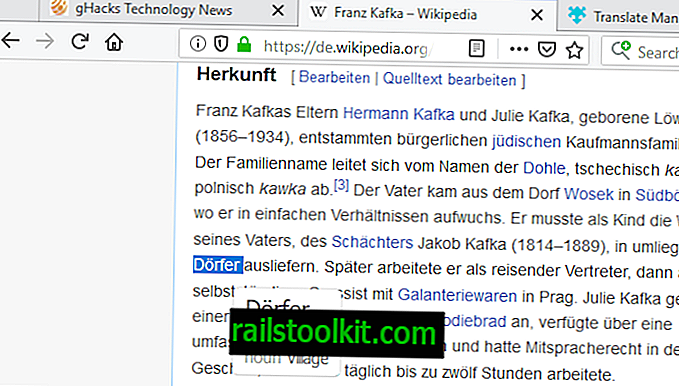

Chrome tarayıcı şu anda masaüstü cihazlarda en popüler tarayıcıdır. Güvenli dosyaları varsayılan olarak istenmeden otomatik olarak kullanıcı sistemine indirmek üzere yapılandırılmıştır.

Chrome kullanıcılarının Google’ın güvenli tarama kontrollerini geçen indirdiği dosyalar otomatik olarak varsayılan indirme dizinine girer. İndirme yerine indirme klasörünü seçmek isteyen Chrome kullanıcılarının seçeneklerde bu davranışı değiştirmeleri gerekir.

Savunma Kodu web sitesinde ayrıntılı olarak açıklanan yeni saldırı, Chrome'un otomatik indirme davranışını .scf dosya uzantısına sahip Windows Gezgini Kabuk Komut Dosyası dosyalarıyla birleştiriyor.

Yaşlanma formatı, talimatları, genellikle bir simge konumunu ve sınırlı komutları içeren düz bir metin dosyasıdır. Biçim hakkında özellikle ilginç olan, uzak bir sunucudan kaynakları yükleyebilmesidir.

Daha da sorunlu olanı, Windows'un bu dosyaları, içinde bulundukları dizini açar açmaz işleme koyması ve bu dosyaların ayarlardan bağımsız olarak Windows Gezgini'nde uzantısı olmadan görünmesidir. Bu, saldırganların kolayca image.jpg gibi gizlenmiş bir dosya adının arkasındaki dosyayı gizleyebileceği anlamına gelir.

Saldırganlar, simge için bir SMB sunucusu konumu kullanır. O zaman olan şey, sunucunun kimlik doğrulaması istediği ve sistemin bunu sağlayacağıdır. Parola karmaları gönderilirken, araştırmacılar bu parolaları kırmanın karmaşık türler olmadıkça artık on yıllar sürmemesi gerektiğini belirtiyorlar.

Şifre kırma fizibilitesine gelince, bu GPU tabanlı kırma ile son birkaç yılda büyük ölçüde gelişti. Tek bir Nvidia GTX 1080 kartı için NetNTLMv2 hashcat benchmark yaklaşık 1600 MH / s'dir. Bu saniyede 1, 6 milyar karma. 8 karakterlik bir şifre için, bu tip 4 kartın GPU kulesi, bir günden daha kısa bir süre içinde üst / alt alfanümerik + en yaygın kullanılan özel karakterlerin ( # $% &) bütün bir anahtar alanından geçebilir. Geçtiğimiz yıllarda yapılan çeşitli ihlallerden kaynaklanan yüz milyonlarca sızan parola ile (LinkedIn, Myspace), kelime listesi kurala dayalı kırma daha entropiye sahip karmaşık parolalara karşı şaşırtıcı sonuçlar verebilir.

Durum, hesabın saldırgana kullanıcı tarafından kullanılıyorsa, Outlook, OneDrive veya Office365 gibi çevrimiçi hizmetlere erişim sağlayacağından, bir Microsoft hesabıyla kimlik doğrulaması yapan Windows 8 veya 10 makinelerinde kullanıcılar için daha da kötüdür. Parolanın Microsoft'a ait olmayan sitelerde yeniden kullanılması ihtimali de vardır.

Antivirüs çözümleri şu anda bu dosyaları işaretlemiyor.

İşte saldırı nasıl gidiyor

- Kullanıcı, sürücüyü kullanıcı sistemine indirerek iterek ya da özel olarak hazırlanmış bir SCF dosyasını indirmesi için tıklatmasını sağlayan bir web sitesini ziyaret eder.

- Kullanıcı varsayılan indirme dizinini açar.

- Windows simge konumunu kontrol eder ve kimlik doğrulama verilerini SMB sunucusuna karma biçimde gönderir.

- Saldırılar, şifreyi kırmak için şifre listeleri veya kaba kuvvet saldırıları kullanabilir.

Sisteminizi bu saldırıya karşı nasıl korursunuz?

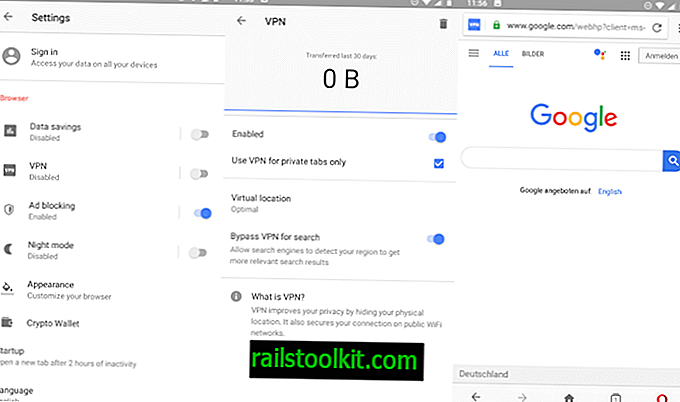

Chrome kullanıcılarının sahip olduğu seçeneklerden biri web tarayıcısındaki otomatik indirmeleri devre dışı bırakmaktır. Bu, sürücüyü indirmelerle önler ve ayrıca dosyaların yanlışlıkla indirilmesini de önler.

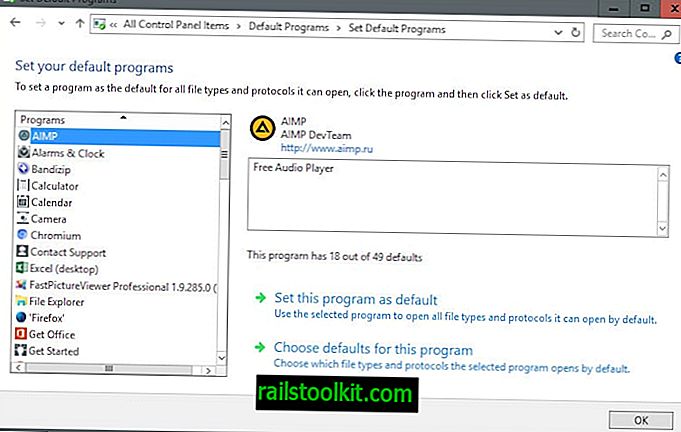

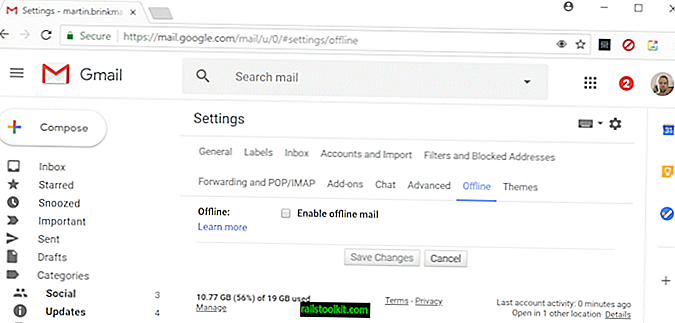

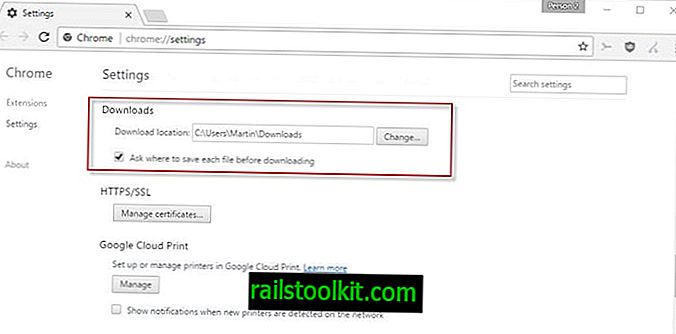

- Chrome: // settings / tarayıcının adres çubuğuna yükleyin.

- Aşağı kaydırın ve "gelişmiş ayarları göster" bağlantısını tıklayın.

- İndirilenler bölümüne doğru aşağı kaydırın.

- "İndirmeden önce her bir dosyayı nereye kaydedeceğinizi sor" tercihini kontrol edin.

Chrome, tarayıcıda bir indirme işlemi her başlatıldığında sizden indirme yeri isteyecektir.

Uyarılar

Chrome'un indirmeleri işlemesine bir koruma katmanı eklerken, manipüle edilmiş SCF dosyaları hedef sistemlere farklı şekillerde girebilir.

Kullanıcıların ve yöneticilerin sahip olduğu seçeneklerden biri, güvenlik duvarında SMB trafiği tarafından kullanılan bağlantı noktalarını engellemektir. Microsoft, bunun için kullanabileceğiniz bir rehbere sahiptir. Şirket, İnternet'ten ve İnternet'ten KOBİ portlarına 137, 138, 139 ve 445 numaralı iletişimleri engellemeyi önerir.

Bu bağlantı noktalarını engellemek, Faks hizmeti, yazdırma biriktiricisi, net oturum açma veya dosya ve yazdırma paylaşımı gibi diğer Windows hizmetlerini etkileyebilir.

Şimdi Siz : Makinelerinizi SMB / SCF tehditlerine karşı nasıl koruyorsunuz?