İnternette popüler multimedya oynatıcı VLC Media Player'daki kritik bir güvenlik açığı hakkında raporlar ortaya çıkmaya başladı.

Güncelleme : VideoLAN, sorunun VLC Media Player'da bir güvenlik sorunu olmadığını doğruladı. Mühendisler, sorunun Ubuntu'nun eski sürümlerinde bulunan libebml adlı üçüncü taraf kütüphanesinin daha eski bir sürümünden kaynaklandığını tespit etti. Araştırmacı, görünüşe göre Ubuntu'nun eski versiyonunu kullandı. Son

Gizmodo'nun Sam Rutherford'u kullanıcıların hemen VLC'yi kaldırmalarını ve diğer teknoloji dergilerinin ve sitelerinin tenörlerinin çoğu için aynı olduğunu belirtti. Sansasyonel manşetler ve öyküler çok sayıda sayfa görüntüleme ve tıklama oluşturur ve bu muhtemelen sitelerin sansasyonel olmayan olmayan başlıklara ve makalelere odaklanmak yerine bunları kullanmaktan hoşlanmasının temel nedenidir.

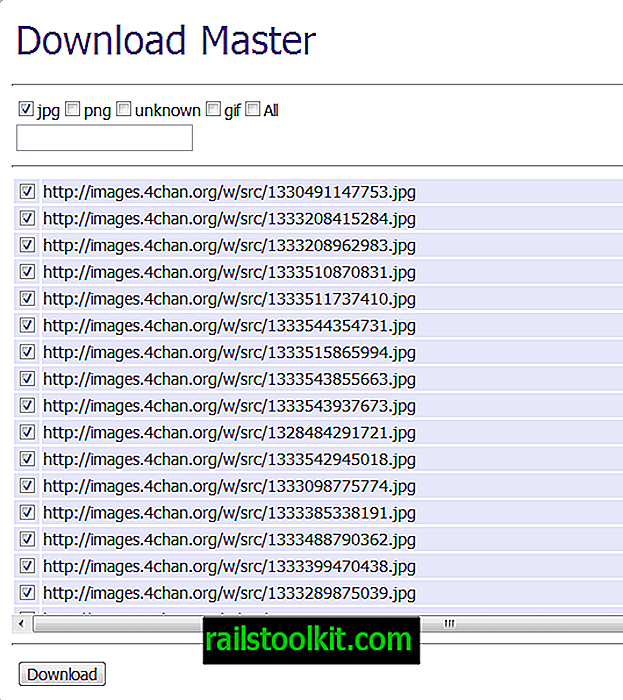

CVE-2019-13615 kapsamında dosyalanan hata raporu, konuyu kritik olarak değerlendirmekte ve VLC Media Player 3.0.7.1 ve medya yürütücünün önceki sürümlerini etkilediğini belirtmektedir.

Windows, Linux ve Mac OS X için kullanılabilen VLC Media Player'ın tüm masaüstü sürümleri, açıklamaya göre sorundan etkilenir. Saldırgan, hata raporuna göre bu güvenlik açığından başarıyla yararlanıldığında, etkilenen cihazlarda uzaktan kod yürütebilir.

Sorunun açıklaması tekniktir, ancak yine de güvenlik açığı hakkında değerli bilgiler sağlar:

VideoLAN VLC ortam yürütücüsü 3.0.7.1, mkv :: demux_sys_t :: FreeUnused () modülünde / demux / mkv / demux.cpp modülünde aşırı okunan yığın tabanlı bir ara belleğe sahiptir: mkv.cpp.

Güvenlik açığı, yalnızca VLC Media Player kullanarak kullanıcılar özel hazırlanmış dosyaları açarsa kullanılabilir. Mp4 formatını kullanan örnek bir medya dosyası, bunu doğrulayan görünen hata izi listesine eklenir.

VLC mühendisleri, dört hafta önce resmi hata izleme sitesinde bildirilen sorunu yeniden yayınlamakta zorlanıyorlar.

Proje lideri Jean-Baptiste Kempf dün, VLC'yi hiç çarpmadığı için hatayı yeniden üretemediğini belirtti. Diğerleri, örneğin Rafael Rivera, birçok VLC Media Player'da da bu sorunu yeniden oluşturamadı.

VideoLAN, raporlayan kuruluşlar MITRE ve CVE'yi utandırmak için Twitter'a gitti.

Hey @MITREcorp ve @CVEnew, yayınlanmadan önceki yıllar boyunca VLC güvenlik açığı için ASLA bizimle iletişime geçmemeniz gerçeği pek de hoş değil; ancak en azından genel olarak 9.8 CVSS güvenlik açığı göndermeden önce bilgilerinizi kontrol edebilir veya kendiniz kontrol edebilirsiniz ...

Oh, btw, bu bir VLC güvenlik açığı değil ...

Organizasyonlar, VideoLAN'ın Twitter'daki yayınına göre, VideoLAN'ı güvenlik açığı konusunda bilgilendirmedi.

VLC Media Player kullanıcıları neler yapabilir?

Mühendislerin ve araştırmacıların sorunu çoğaltması gereken sorunlar, medya oynatıcı kullanıcıları için oldukça şaşırtıcı bir mesele. Bu arada, VLC Media Player'ın kullanılması güvenli midir, çünkü sorun başlangıçta önerildiği kadar şiddetli değildir ya da bir güvenlik açığı değildir?

İşler çözülmeden önce biraz zaman alabilir. Kullanıcılar bu arada farklı bir medya oynatıcı kullanabilir veya VideoLAN'ın konuyla ilgili değerlendirmesine güvenebilir. Sistemlerin dosyalarının yürütülmesi söz konusu olduğunda, özellikle de İnternet'ten ve orada% 100 güvenilemeyen kaynaklardan geldiklerinde dikkatli olmak her zaman iyi bir fikirdir.

Şimdi Siz : Bütün bu konudaki fikriniz nedir? (Deskmodder aracılığıyla)